2024网络安全工程师全能指南 从入门到实战的技能图谱与学习路线

随着数字世界的边界不断扩展,网络安全已从技术保障升级为战略核心。2024年,网络安全工程师的角色正深度融合开发能力,向“安全开发工程师”或“DevSecOps专家”演进。本手册旨在为您提供一份清晰的技能地图与实战路线,助您在网络与信息安全软件开发的道路上稳健前行。

第一部分:核心技能矩阵——2024年网络安全工程师必备

1. 基础网络与系统知识

- 网络协议深度理解:不仅限于TCP/IP,需精通HTTP/HTTPS、DNS、BGP等协议的安全隐患与加固方法。

- 操作系统安全:对Linux(特别是安全发行版)和Windows Server的安全配置、日志审计、权限管理有实战经验。

- 密码学应用:理解对称/非对称加密、哈希函数、数字签名在TLS、VPN、区块链等场景中的实现与潜在漏洞。

2. 安全开发与软件安全

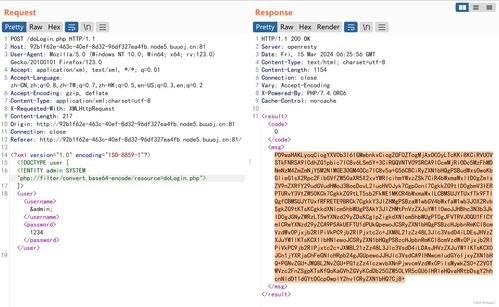

- 安全编码规范:熟练掌握OWASP Top 10防护,能在Java、Python、Go、C++等语言中编写安全代码。

- DevSecOps集成:将SAST(静态应用安全测试)、DAST(动态应用安全测试)、SCA(软件成分分析)工具嵌入CI/CD流水线。

- 漏洞研究与利用:具备二进制安全基础,能进行简单的漏洞分析、利用代码编写及安全补丁验证。

3. 云与基础设施安全

- 云原生安全:掌握AWS、Azure、GCP或阿里云等主流云平台的安全服务(如IAM、KMS、WAF)及容器(Docker/Kubernetes)安全策略。

- 基础设施即代码安全:使用Terraform、Ansible等工具时,确保配置符合CIS基准等安全标准。

4. 主动防御与威胁狩猎

- 威胁情报应用:能利用开源或商业情报平台,进行IOC(入侵指标)追踪和战术分析。

- 安全监控与响应:熟练使用SIEM(如Splunk、ELK)、SOAR平台及EDR工具进行事件调查与自动化响应。

第二部分:网络与信息安全软件开发实战路径

阶段一:筑基(1-3个月)

- 学习目标:掌握网络安全核心概念及一门编程语言(推荐Python)。

- 实战项目:使用Python构建一个简单的端口扫描器或日志分析脚本。

- 资源推荐:《网络安全基础》课程、Python官方教程、TryHackMe入门路径。

阶段二:拓展(3-6个月)

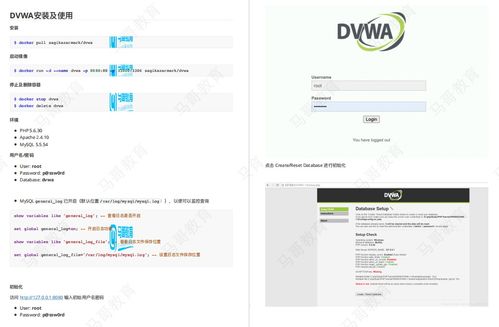

- 学习目标:深入Web安全,学习常见漏洞原理与利用,并开始接触安全开发。

- 实战项目:参与CTF竞赛(如HackTheBox),或开发一个具备SQL注入/ XSS防护功能的演示性Web应用。

- 资源推荐:OWASP Web安全测试指南、Burp Suite官方文档、Secure Code Warrior平台。

阶段三:专精(6-12个月)

- 学习目标:选择细分方向(如云安全、AppSec、逆向工程),并深入学习相关开发框架与工具链。

- 实战项目:为开源项目(如Kubernetes Helm Chart)贡献安全加固配置;或开发一个自定义的SAST工具插件。

- 资源推荐:SANS专业课程、云服务商安全白皮书、GitHub上优秀的安全开源项目(如OSV-Scanner)。

阶段四:融合与创新(持续进行)

- 学习目标:跟踪前沿(如AI安全、量子计算对密码学的影响),并能设计、开发创新性安全解决方案。

- 实战方向:在业务场景中实践DevSecOps;研究并实现针对新型威胁(如供应链攻击)的自动化检测工具。

- 资源推荐:安全顶会论文(IEEE S&P, USENIX Security)、行业权威博客(Krebs on Security, The Hacker News)。

第三部分:持续成长与社区参与

网络安全是终身学习的领域。除了技术精进,请务必:

- 构建知识体系:维护个人技术博客或笔记,将实战经验系统化。

- 融入社区:积极参与DEF CON、Black Hat等会议,在GitHub、Stack Overflow上交流贡献。

- 获取认证:根据方向考取实用认证(如OSCP(实战向)、CISSP(管理向)、CCSP(云安全))。

****

2024年的网络安全工程师,必须是构建者而不仅是突破者。安全不再是上线前的最后一道关卡,而是融入软件生命周期每一行代码的基因。这条融合了开发与安全的道路虽充满挑战,但正是守护数字未来的关键所在。现在,就从第一个脚本、第一次代码审计开始,绘制属于您的安全开发生涯蓝图。

如若转载,请注明出处:http://www.azfjr.com/product/24.html

更新时间:2026-05-30 07:02:07